|

| apple-mac-os-kernel-hata |

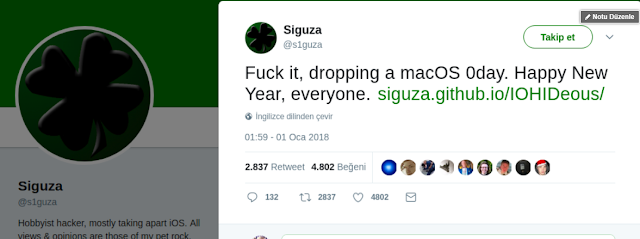

Yılbaşı gecesi bir güvenlik araştırmacısı, Apple'ın macOS işletim sisteminde, sistemin tüm denetimini ele geçirmek için kullanılabilen, düzeltilmemiş bir güvenlik açığının ayrıntılarını kamuoyuna açıkladı.

"Kök Erişime İzin Veriyor!"

Hata, ayrıcalıksız bir kullanıcının (saldırgan) hedeflenen sistem üzerinde kök erişimini ve kötü amaçlı kodu yürütmesini sağlayabilecek ciddi bir yerel ayrıcalık yükselmesi (LPE) güvenlik açığıdır. Bu kusurdan yararlanmak için tasarlanan zararlı yazılımlar sistemin derinlerine tamamen yerleşebilir.

Kaynağa bakıldığında, Siguza bu güvenlik açığının en az 2002 yılından bu yana etrafa geldiğine inanıyor ancak bazı ipuçları, kusurun on yıldan daha eski olabileceğini öne sürüyor. "Bir küçük, çirkin böcek, on beş yıl, sistemin tamamına erişim" diye yazdı.

Bu yerel ayrıcalık yükseltme kusuru, bir saldırganın bir kök kabuğu yüklemesine veya sisteme rasgele kod yürütmesine izin veren bir dokunmatik ekran veya düğme gibi beşeri arabirim aygıtları (HID) için tasarlanmış macOS çekirdeğinin bir uzantısı olan IOHIDFamily'de bulunur.

Araştırmacılar, "IOHIDFamily, içerdiği birçok yarış koşulları nedeniyle kötü bir şöhreti gösterdi; bu durum, büyük bir kısmının komuta kapılarından faydalanmak için yeniden yazıldığının yanı sıra, büyük parçalar hak kazanmak suretiyle kapatılmasına yol açtı" dedi. .

"Başlangıçta bir IOS çekirdeğindeki uzlaşmama izin verecek, az duran bir meyve bulma umuduyla kaynağını inceliyordum, ancak o zaman bilmiyordum ki IOHIDFamily'nin bazı kısımları yalnızca macOS'ta var - özellikle de IOHIDSystem, bu güvenlik açığı içeriyor. "

Siguza tarafından oluşturulan, IOHIDeous olarak adlandırılan exploit, macOS'un tüm sürümlerini etkiler ve çekirdekte keyfi okuma / yazma hatası sağlar.

Ayrıca, IOHIDeous, kötü amaçlı yazılımlara karşı koruma sağlayan Sistem Bütünlüğü Koruması (SIP) ve Apple Mobil Dosya Bütünlüğü (AMFI) güvenlik özelliklerini devre dışı bırakır.

Siguza tarafından sunulan PoC kodu, nedense macOS High Sierra 10.13.2 üzerinde çalışmayı durdurdu ve macOS High Sierra 10.13.1 ve önceki sürümlerinde çalışıyor ancak exploit kodunun en son sürümde de çalışması için düzeltilebileceğine inanıyor.

Bununla birlikte, araştırmacı, onun istismarının çalışması için oturum açan kullanıcının bir oturumunu zorlamak zorunda olduğuna dikkat çekti; ancak bu, hedeflenen makine manuel olarak kapatıldığında veya yeniden başlatıldığında exploitin çalışmasıyla yapılabilir.

Güvenlik açığı yalnızca macOS'u etkiliyor ve uzaktan sömürülebilir olmamasından dolayı, araştırmacı bulgularını Apple'a bildirmek yerine çevrimiçi olarak çöpe atmaya karar verdi. Habersiz olanlar için, Apple'ın hata ayıklama programı macOS hatalarını kapsamaz.

Güvenlik açığıyla ilgili ayrıntılı teknik ayrıntılar için, araştırmacıların GitHub'taki yazışmalarına bakabilirsiniz.

thehackernews’dan alıntıdır.

Hiç yorum yok:

Yorum Gönder